隐私顾虑

你的安全边界

一些常见误区

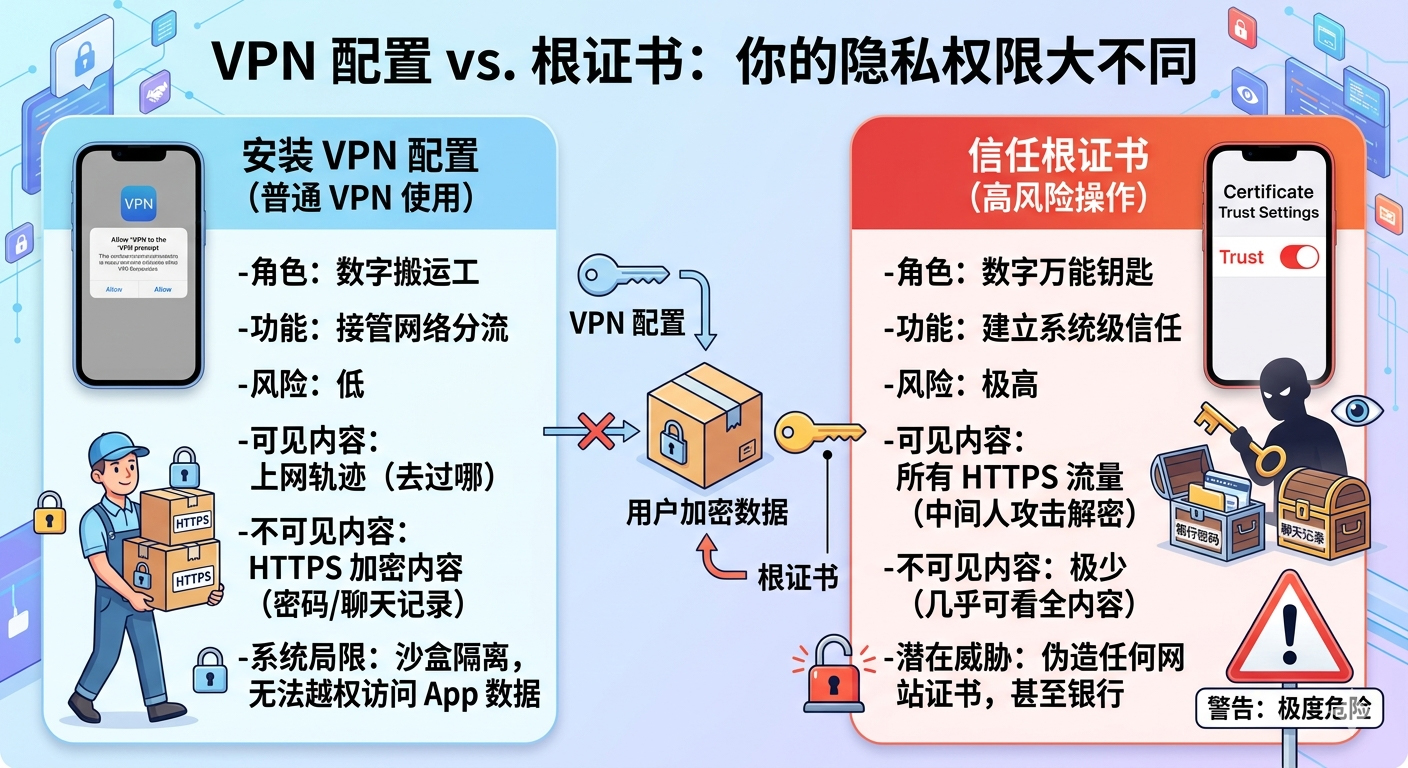

在 iOS/Android/macOS 上,点击“允许”安装 VPN 配置(VPN Configuration/Profile,任意代理工具app,如小火箭,QX,Surge,首次运行时都需要安装 VPN配置) 与安装 根证书(Root Certificate) 是完全两回事。

我们可以通过 “权限拆解” 来消除顾虑。

1. 第一性原理:VPN 配置到底是什么?

在 iOS/Android 中,当你点击“允许”时,你实际上是给了一个“网络分流权”。

它的本质:一个由系统托管的路由说明书。

它做的事:告诉 iPhone/Android,“当有数据要发往互联网时,请通过这台 VPN 服务器中转”。

它的局限:它只能“搬运”数据,但没有“拆开”数据的钥匙。

2. 核心区别:搬运工 vs. 拆信人

| 操作 | 相当于什么 | 风险置信度 | 对隐私的影响 |

|---|---|---|---|

| 安装 VPN 配置 | 你雇佣了一个搬运工(VPN/机场),把你的信件搬到目的地。 | 低(安全) | 搬运工知道你把信寄给谁(目标 IP/域名),但信封是 HTTPS 加密的,他拆不开。 |

| 信任根证书 | 你给了搬运工一把万能钥匙。 | 极高(危险) | 搬运工可以拆开你的信,看完内容,重新封好再寄走。你完全察觉不到。 |

3. 安装 VPN 配置会“泄漏”什么?

当你点击“允许”并连接后,VPN 提供商/机场 确实能看到一些元数据(Metadata):

你的真实公网 IP:它必须知道你在哪,才能和你建立连接。

你访问的域名/IP:例如它知道你在上 Telegram 或 YouTube(否则它没法帮你路由)。

流量大小与时间:你用了多少流量,什么时候在线。

但是,它【无法】看到以下内容:

-

你的银行卡密码、微信聊天记录、网站登录账号。

-

HTTPS 网站内部的具体浏览内容。

-

相册、通讯录、短信等系统私有数据(iOS/Android 沙盒机制严防死守)。

4. 批判性评估:安全边界

沙盒隔离:VPN 配置运行在 Network Extension 框架下,它无法越权访问你的 App 数据。

系统级监控:iOS/Android 会在左上角明确显示“VPN”标志,提醒你流量正在被接管,不存在“静默接管”。

5. 最终结论与置信度评级

-

结论 1:安装 VPN 配置本身是安全的,不会导致密码/隐私泄漏。 (置信度:极高)

-

结论 2:VPN 服务商/机场 能看到你的上网轨迹(去过哪),但看不见细节(做了什么)。 (置信度:高)

避坑建议:

-

只要没让你去“设置 -> 关于本机 -> 证书信任设置”里手动点开关,你就是安全的。

-

如果 App 要求你安装“描述文件”后还要去“信任根证书”,请立即卸载。

为什么加密是你的“数字护城河”?

“在密码学中,我们不相信直觉,只相信数学。护城河的稳固程度,取决于攻击者的算力与算法复杂度之间的博弈。”

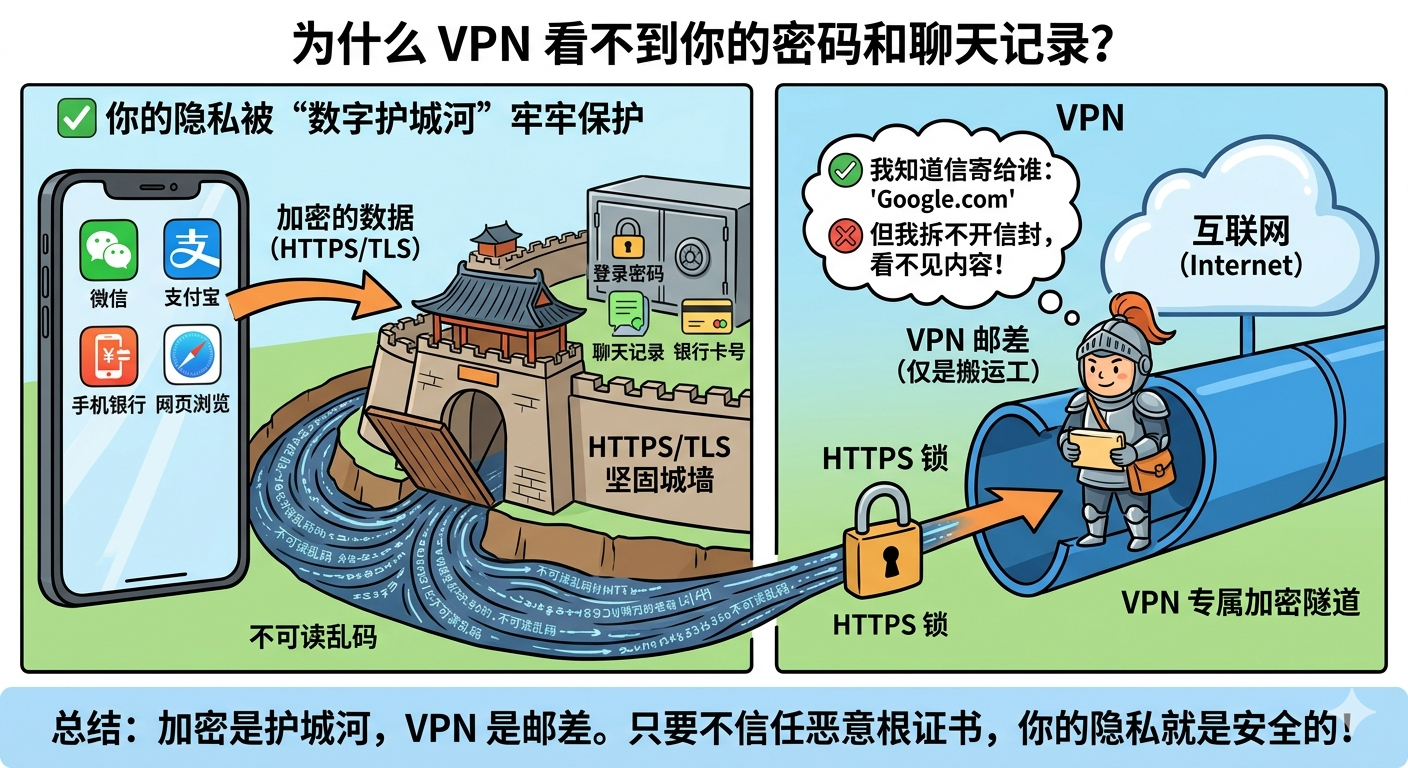

在网络世界中,VPN 就像一条连接你和目标的专属隧道。很多用户担心,既然流量都经过 VPN,那我的密码、聊天记录、银行卡号不就被 VPN 看光了吗?

其实,加密技术(HTTPS/TLS) 在你的设备与目标服务器之间修筑了一道坚不可摧的“护城河”。

1. 核心原理:信封与密信

我们可以用一个形象的类比来理解:

-

VPN 是“邮差”:当你安装了 VPN 配置,你只是雇佣了一个邮差。他负责把你的信件(数据包)搬运到目的地。

-

HTTPS 是“保险箱”:现在的 App 和网站绝大多数使用 HTTPS 加密。在信件交给邮差之前,你的设备已经把它锁进了一个只有收件人(如微信服务器或银行服务器)才能打开的保险箱。

结论: 邮差(VPN)确实拿到了你的保险箱,也知道你要寄给谁,但他没有钥匙,无法得知保险箱里写了什么。

2. 为什么 VPN 无法“截获”你的隐私?

A. 端到端加密(End-to-End Encryption)

对于主流的聊天软件(如 Telegram、iMessage 或金融 App),加密发生在你的手机端。即使 VPN服务商/机场 尝试截获报文,它看到的也只是经过复杂数学算法混淆后的“乱码”。

B. 证书锁定(SSL Pinning)

现代 App 具有防御意识。如果 VPN 试图伪造一个“假钥匙”(假证书)来偷看内容,App 会立即识别出这不是自家的钥匙,从而主动切断连接。

3. 安全边界:VPN 到底能看到什么?

虽然 VPN 看不到你的内容,但作为搬运工,它能看到元数据(详见前文)。

4. 警惕:唯一能毁掉护城河的操作

在 iOS/macOs/Windows/Android 等系统中,有一种操作会让你把“保险箱钥匙”亲手交给别人:信任根证书(Root Certificate)。

-

安装 VPN 配置(安全):只是让 VPN 搬运数据,风险等级:低。

-

手动信任根证书(危险):这相当于给了 VPN 服务商“万能钥匙”,它将有权解密你所有的 HTTPS 流量。

防坑指南:如果一个 VPN 要求你去

设置 -> 通用 -> 关于本机 -> 证书信任设置里打开某个开关,请立即停止使用。

5. 批判性总结:置信度评级

-

结论 1:HTTPS 流量在 VPN 面前是不可读的。

- 置信度:极高(基于现行 TLS 1.3 密码学协议)。

-

结论 2:正规 App 的登录信息和聊天记录不会泄露给 VPN。

- 置信度:极高(App 自备多重加密逻辑)。

-

结论 3:VPN 服务商知道你的上网习惯。

- 置信度:高(这是由网络路由原理决定的)。

最终建议: 不要过度担心 VPN/机场 偷看你的聊天记录,因为算法和协议在保护你。你真正需要关心的,是选择一个不记录日志、信誉良好的 VPN / 机场服务商,以保护你的“上网行踪”不被泄露。

补充

1. 为什么 VPN 算不出你的密码?

在没有安装恶意根证书的前提下,HTTPS/TLS 护城河的可靠性建立在三个数学支柱上:

-

机密性(Encryption):非对称加密保证只有目标服务器能解密。

-

完整性(Integrity):哈希校验保证数据在传输中没有被篡改。

-

身份验证(Authentication):系统预装的权威根证书保证“你访问的 Google 确实是 Google”。

核心结论:极度可靠

置信度评级:极高(99.9% 以上)。 对于 2026 年的主流互联网环境,只要你不亲手交出根证书这把“万能钥匙”,这条护城河在逻辑和物理层面几乎是不可逾越的。

技术细节

现代 HTTPS 使用的是 TLS 1.3 协议。它采用“前向安全性(Forward Secrecy)”。

- 逻辑:每次通信都会生成临时的会话密钥。即使 VPN 服务商/机场 拥有超算,试图暴力破解这一组乱码,在目前的数学框架下,可能需要消耗比太阳寿命还要长的能源才能算出一部分。

几个实用性建议

一些实用性建议:

1.使用非大陆邮箱进行注册机场(使用Gmail/Outlook/Yahoo邮箱等);

2.切记以上邮箱不要跟任何国内业务进行绑定(微信/QQ/支付宝/国行App相关注册业务等);

3.墙外非法外,谨言慎行;

4.关于机场是否有你的上网浏览记录?有且可以实时查看;(包括但不限于你的IP/什么时间访问了什么网站等等)

5.机场用户千千万,遵循1、2、3点,你的浏览记录不会有太多实用价值,可以说是毫无用处(你爱刷Twitter? Youtube? or Prnhub? 大丈夫!

6.但,这里博主建议大家,不如多看看,多学习一些较为有用的东西;不要把时间浪费在奶头乐上面;整天沉溺游戏、美女、Prn...,不自知,不自学,甚至一年都不读一本书... 试想想谁会愿意关注这些废物呢?纯属浪费时间。);

实用性建议节选自 2022年5月29日,机场跑路清单计划:Readme部分 https://github.com/limbopro/Paolujichang ;

关于跑路:在这里博主建议新用户按月付费,自己用过之后感觉满意的话,再季付享点优惠,等大半年过去了...,各个方面有了自己的判断,再决定是否购买周期更长的套餐。

根证书详解

拒绝手动安装描述文件/根证书

在 iOS/macOs/Windows/Android 等系统中,只要你不手动在系统设置里信任奇怪的根证书,VPN/代理工具 就无法看到你的 HTTPS 内容、登录密码或聊天记录。

建议(基于第一性原理):

1.拒绝手动安装描述文件/根证书:除非你完全信任该服务商且明白其用途。

2.观察 App 报错:如果开启 VPN/代理工具 后 其他 App 提示“网络连接不受信任”或“证书错误”,说明该 VPN/代理工具 可能在尝试拦截流量,应立即停止使用。

描述文件/根证书

经常使用 Shadowrocket/Surge/Quantumult x/Loon/Stash 的用户应该或多或少安装过由这些代理工具 提供的根证书,以便于使用 MitM,用于抓包;

描述文件/根证书位置:设置-通用-关于本机-滑至底部,找到证书信任设置,点进去就可以看到都安装并信任了什么证书了。

配合食用

配合上文食用,或可有效提升你的安全感。

如有补充建议,欢迎随时联系。

以上。

版权属于:毒奶

联系我们:https://limbopro.com/6.html

毒奶搜索:https://limbopro.com/search.html

番号搜索:https://limbopro.com/btsearch.html

机场推荐:https://limbopro.com/865.html IEPL专线/100Gb/¥15/月起(最高享8折优惠)

毒奶导航:https://limbopro.com/daohang/index.html本文链接:https://limbopro.com/archives/35213.html · 镜像:https://limbopro.github.io/archives/35213.html

本文采用 CC BY-NC-SA 4.0 许可协议,转载或引用本文时请遵守许可协议,注明出处、不得用于商业用途!